一、网络安全(20分)

1.根据拓扑结构以及预先配置的内容,在 SW1上为服务器区域配置网关。配置完毕后对交换机 SW1 的路由表截图。(4分)

vlan 200

int vlan 200

ip address 192.168.200.254 255.255.255.0

2.根据拓扑结构以及预先配置的内容,配置静态路由协议,完成研发区域和服务器区域的互通。配置完毕后将R1路由器的路由表截图。(4分)

ip route-static 192.168.100.0 255.255.255.0 10.1.1.6

ip route-static 192.168.200.0 255.255.255.0 10.1.1.2ip route-static 0.0.0.0 0.0.0.0 10.1.1.1ip route-static 0.0.0.0 0.0.0.0 10.1.1.5

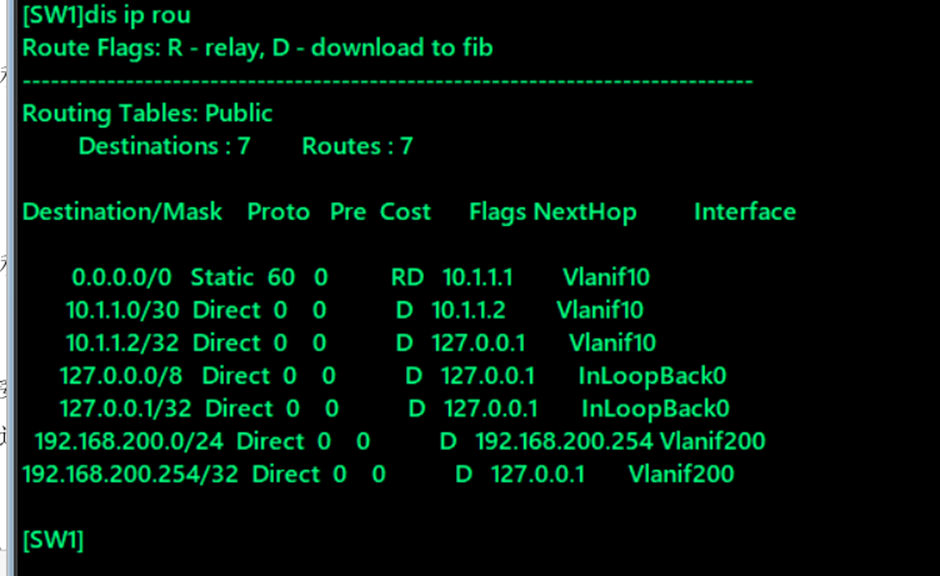

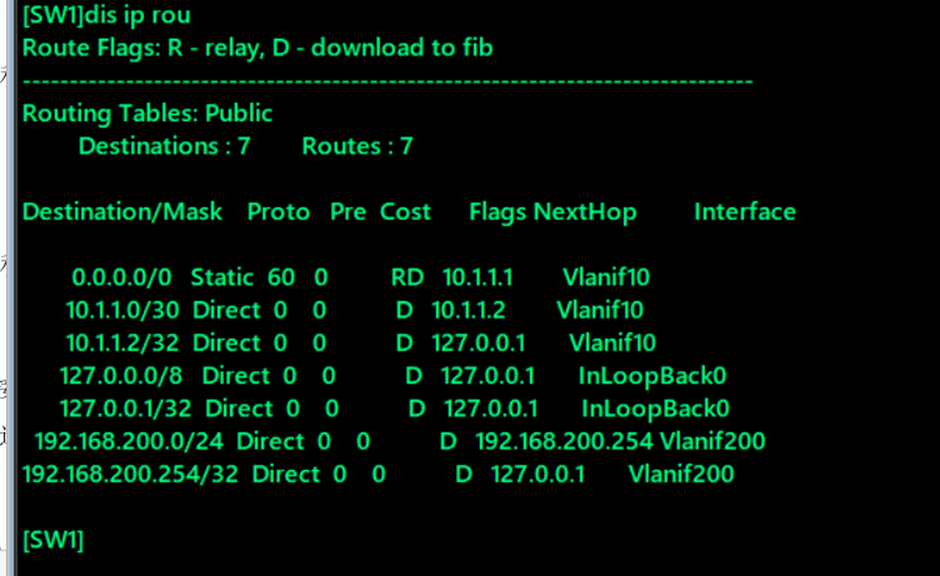

3.根据拓扑结构以及预先配置的内容,配置默认路由协议,完成研发区域和服务器区域的互通。配置完毕后将sW1路由器的路由表截图。(4分)

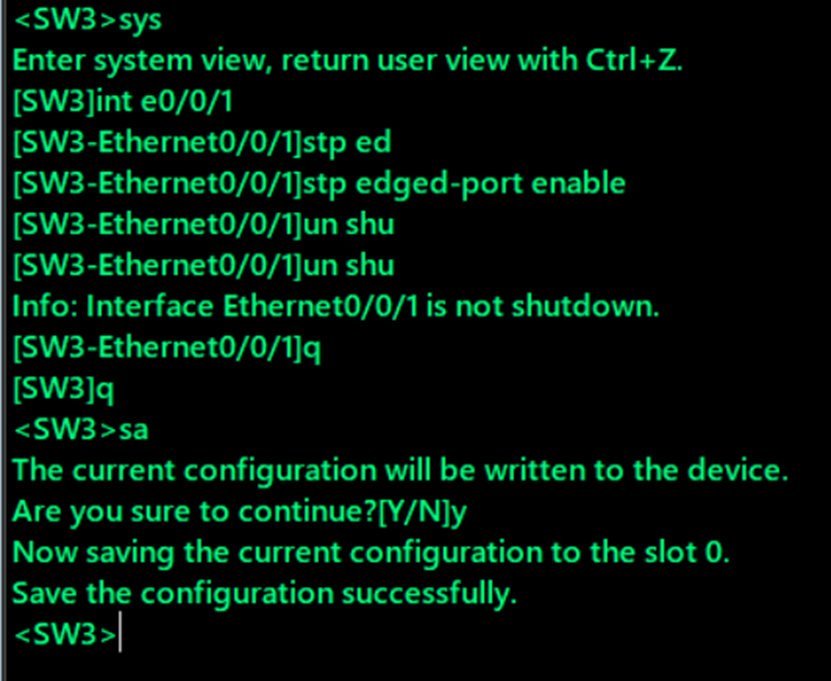

4.考虑到优化网络结构,需要在 SW3和 SW4 和终端或者服务器相连接的接口上,配置 STP 边缘接口。在任意一台交换机上对配置 STP 边缘接口的完整命令进行截图。(4分)

<SW3>sys

Enter system view, return user view with Ctrl+Z.

[SW3]int e0/0/1

[SW3-Ethernet0/0/1]stp edged-port enable

[SW3-Ethernet0/0/1]un shu

Info: Interface Ethernet0/0/1 is not shutdown.

[SW3-Ethernet0/0/1]quit

[SW3]quit

<SW3>save

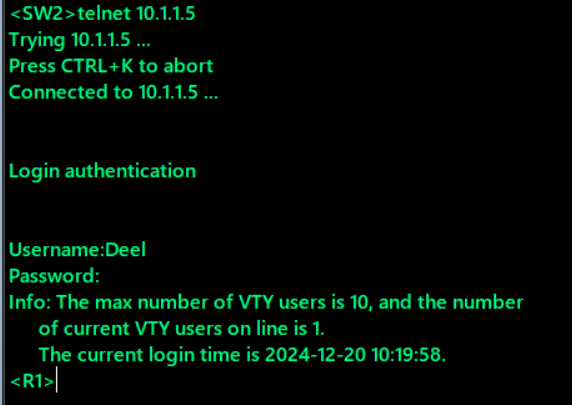

5.考虑到设备的安全性,在使用 console 线连接 R1 的时候需要输入用户名和密码进行验证,创建用户名为 Deel,密码为 Deel@2021,等级3用于 terminal 登录。配置完后对输入正确的用户名密码登录成功的效果进行截图。(4分)

user-interface console 0

authentication-mode aaa

quit

aaa

local-user deel password cipher Deel@2021

local-user deel privilege level 3

local-user deel service-type terminal

quit

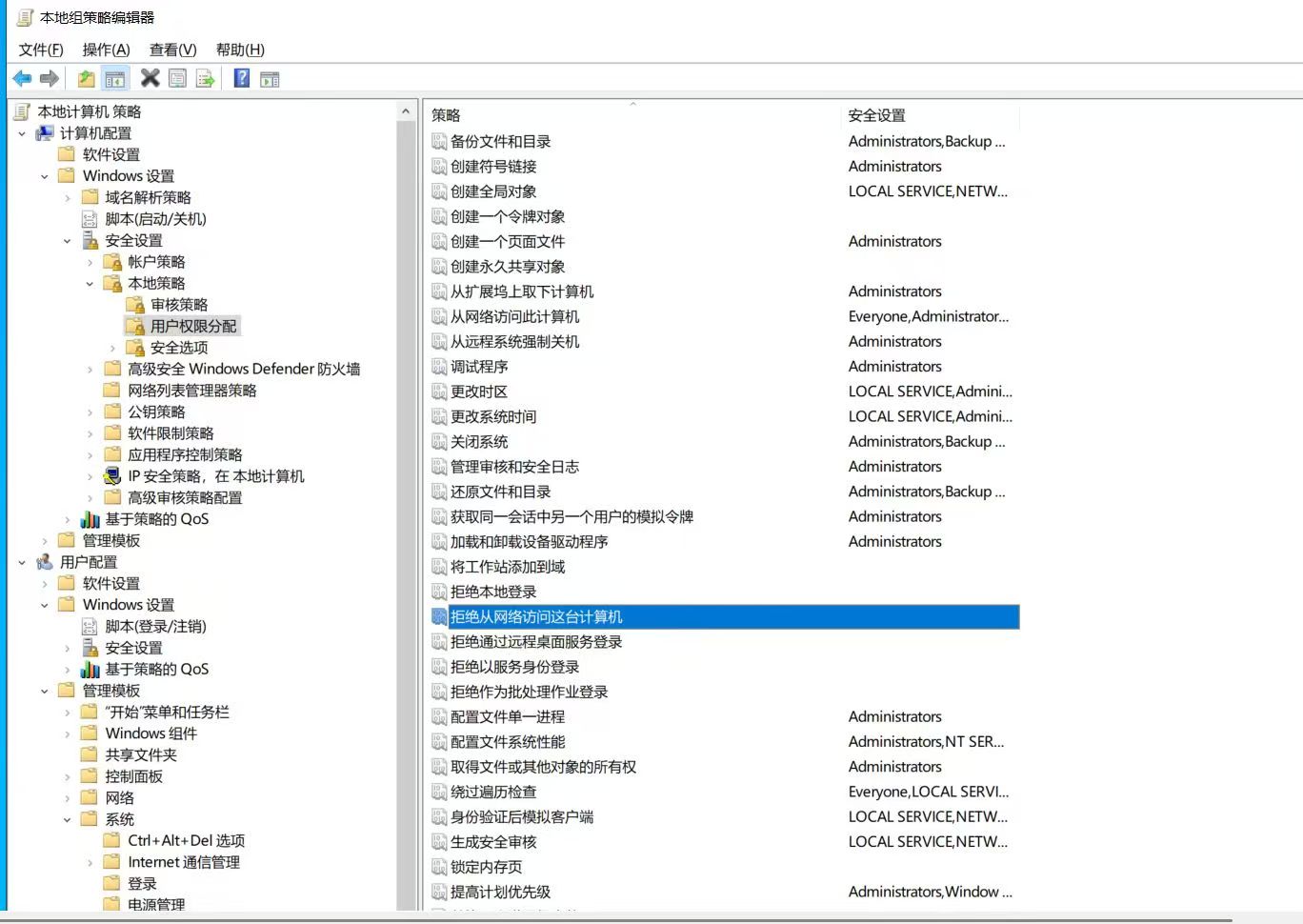

二、系统终端防护(10分)

公司网络中的服务器系统存在安全性的问题,你作为网络的安全管理人员需合理配置操作系统安全策略,按照要求完成对操作系统的安全加固。

1.Windows 服务器上配置“本地组策略”,要求禁用 Guest 用户,完成后将该配置属性页面进行截图。(3分)

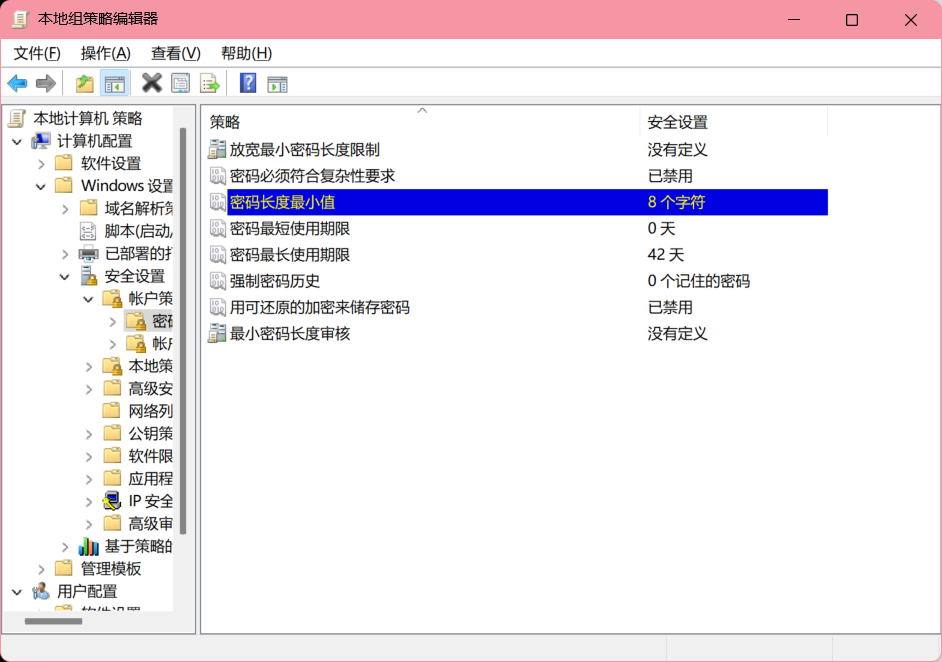

2.windows 服务器上配置“本地组策略!要求密码最小的长度为 8。将关键的配置步骤截图。(3分)

三、应用服务防护(10分)

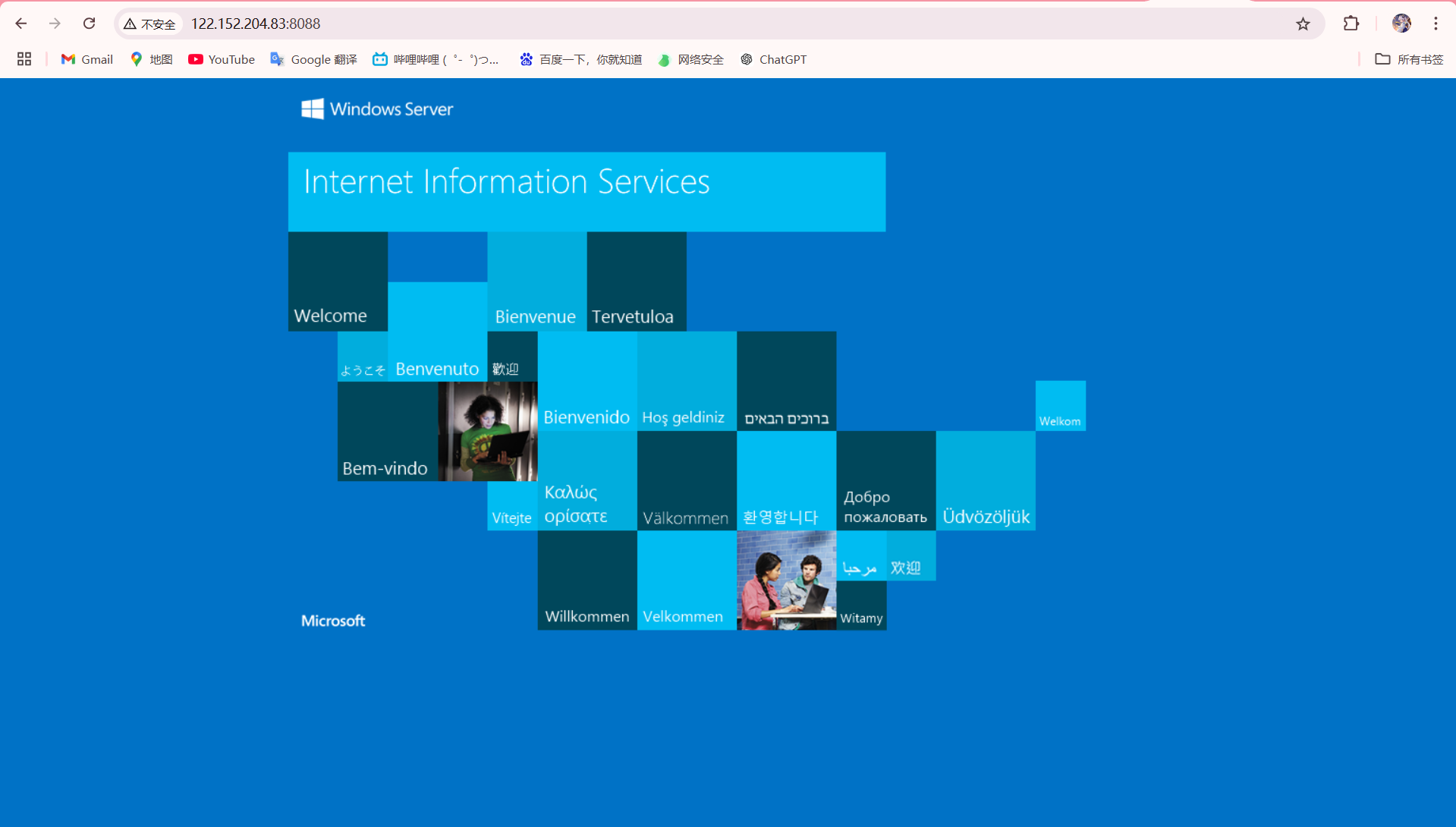

1.服务器的80端口被占用,请在Windows服务器上将默认Web站点的 web服务端口改为8088端口。并将浏览器访问默认站点8088端口的界面进行截图。(3分)

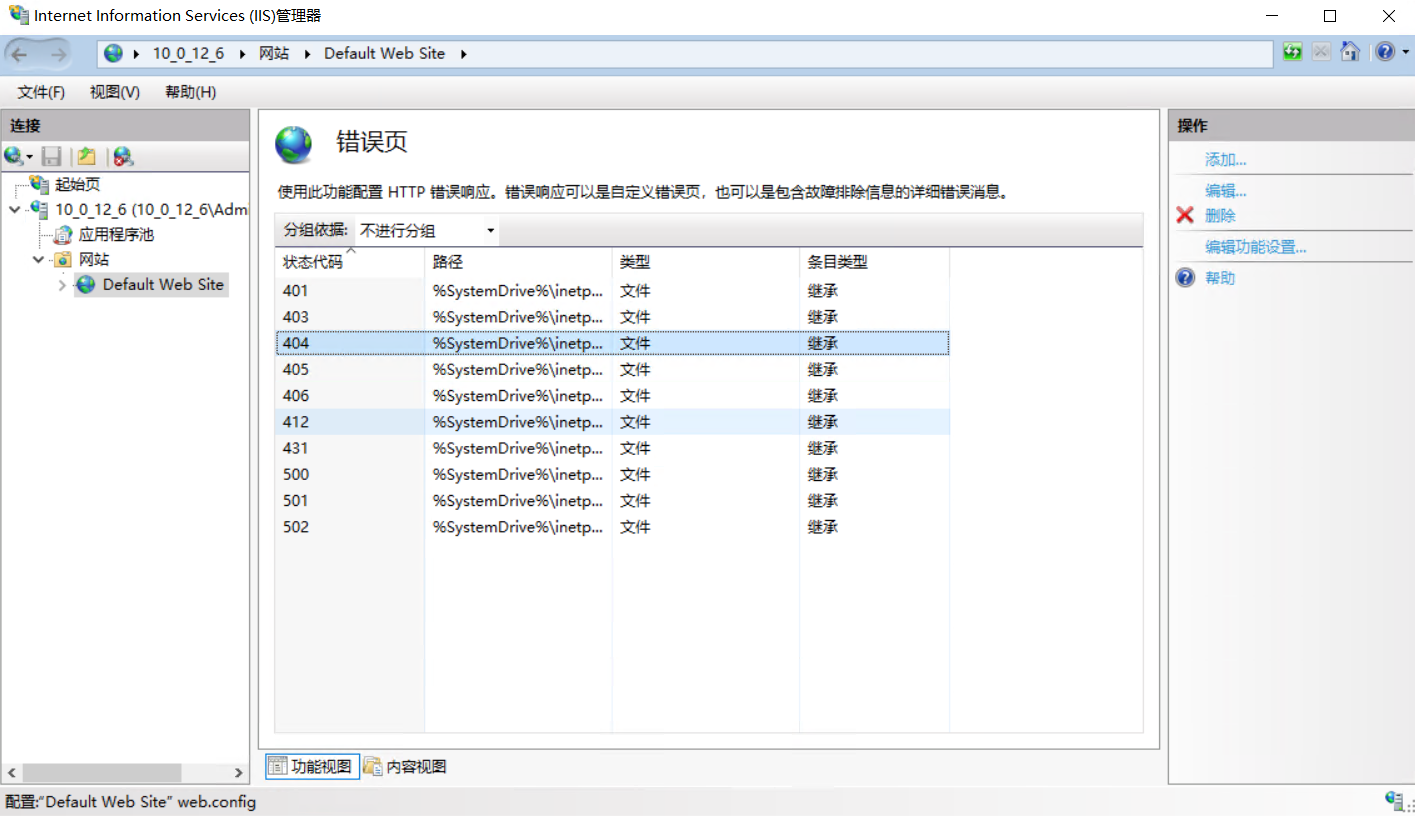

2.Windows 服务器上替换错误403页面的内容为404页面。配置完毕后将错误页列表进行截图。(3分)

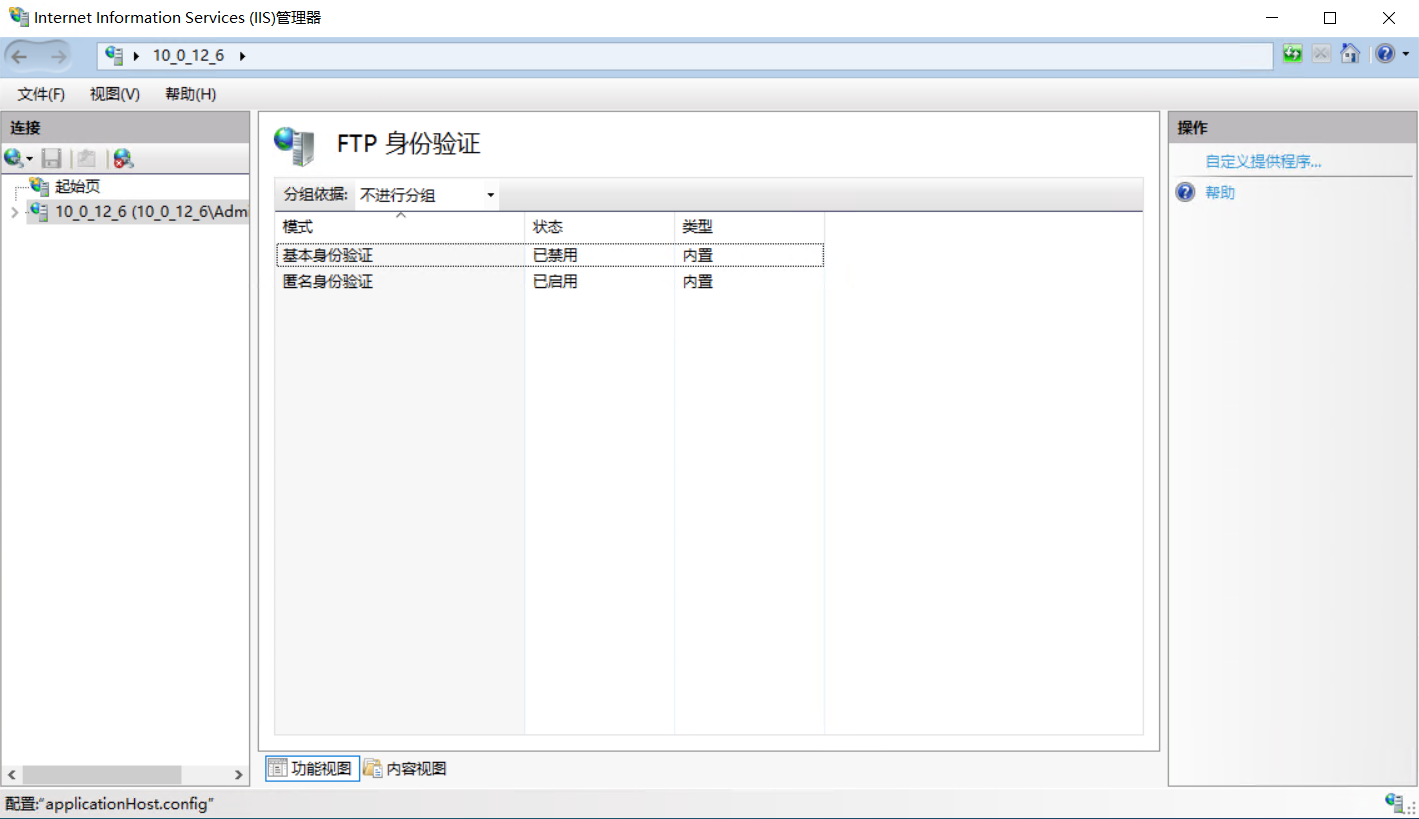

3. Windows服务器上配置启用匿名访问功能。配置完毕后将FTP身份验证界面截图。(4分)

四、网络安全管理(10分)

公司重新构造了新的网络结构,现在由于部门扩展的原因需要拓展网络拓扑,具体要求如下。

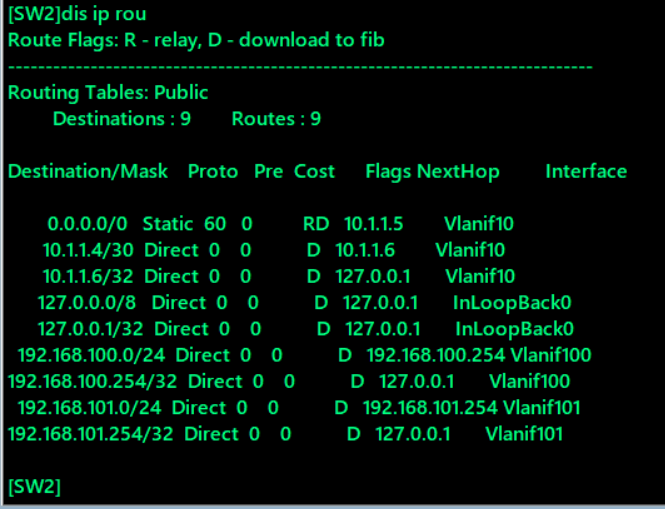

1.将SW2 的G0/0/11接口与一台新的二层交换机的E0/0/1接口相连,并在二层交换机上创建VLAN101用于对研发部门的拓展,并在SW2上配置VLAN101的虚接口,IP地址为192.168.101.254。配置完毕后对交换机SW2上的路由表截图。(3分)

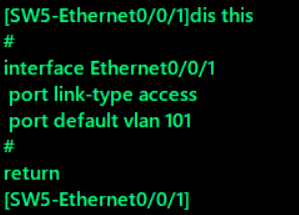

2.将新创建的二层交换机命名为SW5,并且将SW5和SW2相连接的接口配置为中继类型,仅允许VLAN101通过。配置完毕后查看接口SW5 E0/0/1,将输出结果进行截图。(3分)

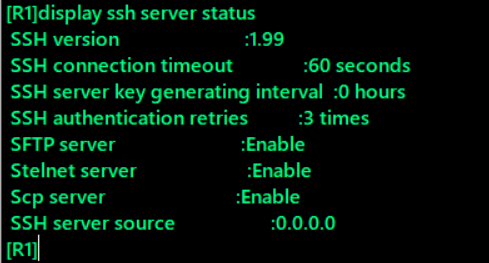

3.为了便携安全地管理到网络中的核心路由R1,需要为R1配置SSH协议。配置完毕后对查看SSH 服务状态的输出结果进行截图。(4分)

五、系统安全管理(15分)

公司网络架设的IIS服务器现在有不同需求的用户想要访问到它,你作为网络安全的管理人员,需要创建这些用户并且根据用户的需求对目录文件提供访问控制,具体的要求如下。

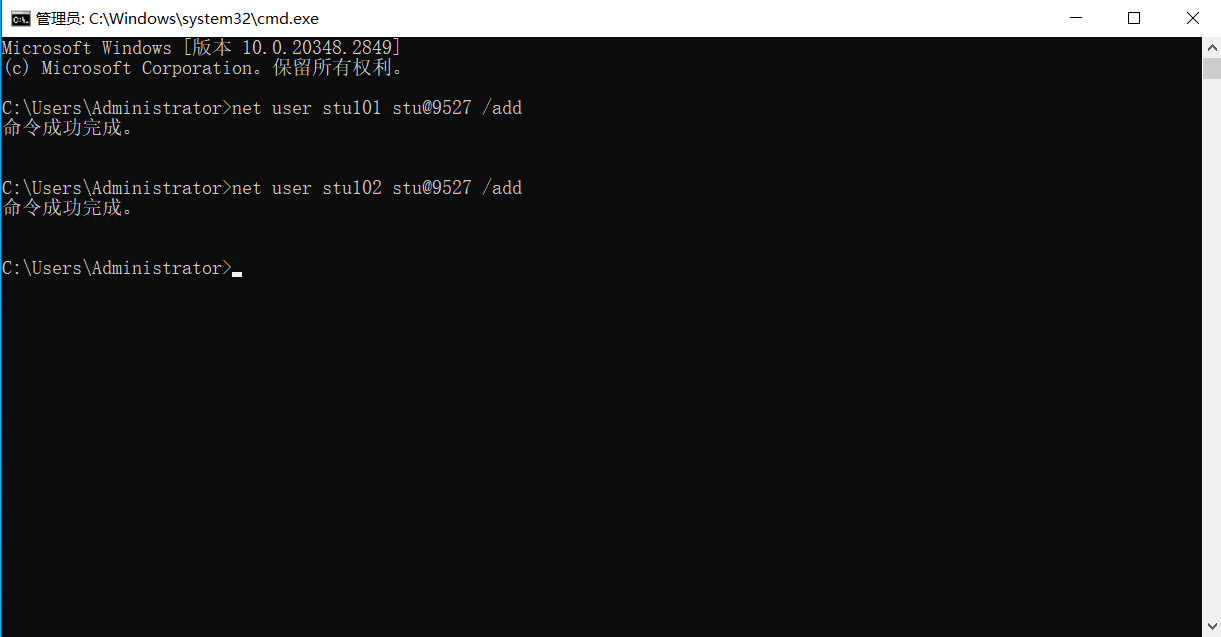

1.Windows服务器上通过CMD命令行的方式创建用户stu101和stu102,密码为stu@9527。配置完毕后对CMD执行命令界面截图。(4分))

net user stu101 stu@9527 /add

net user stu102 stu@9527 /add

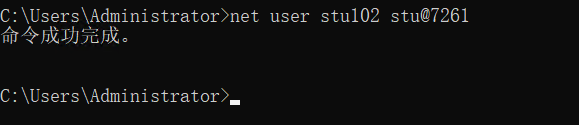

2.Windows服务器上通过CMD命令行的方式修改stu102用户的密码为stu@7261。配置完毕后对CMD执行命令界面截图。(4分)

net user stu102 stu@7261

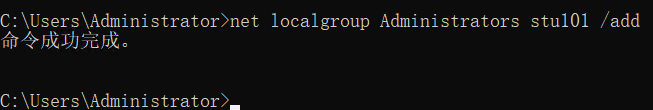

3.Windows 服务器上通过CMD命令行的方式配置stu101用户加入用户组Administrators。配置完毕后对CMD执行命令界面截图。(4分)

net localgroup Administrators stu101 /add

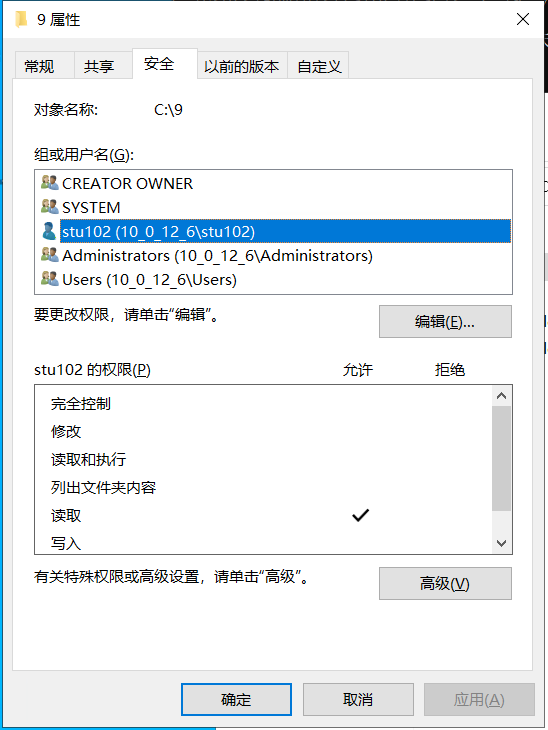

4.Windows 服务器上配置stu102用户对C:\9文件夹只读权限。配置完毕后对该文件夹的权限属性进行截图。(3分)

六、应用安全管理(5分)

公司期望使用域名的方式来访问到WEB应用服务器,你作为网络的安全管理人员需要一同参与DNS服务器的搭建工作,正确的配置和管理DNS域名,具体的需求如下。

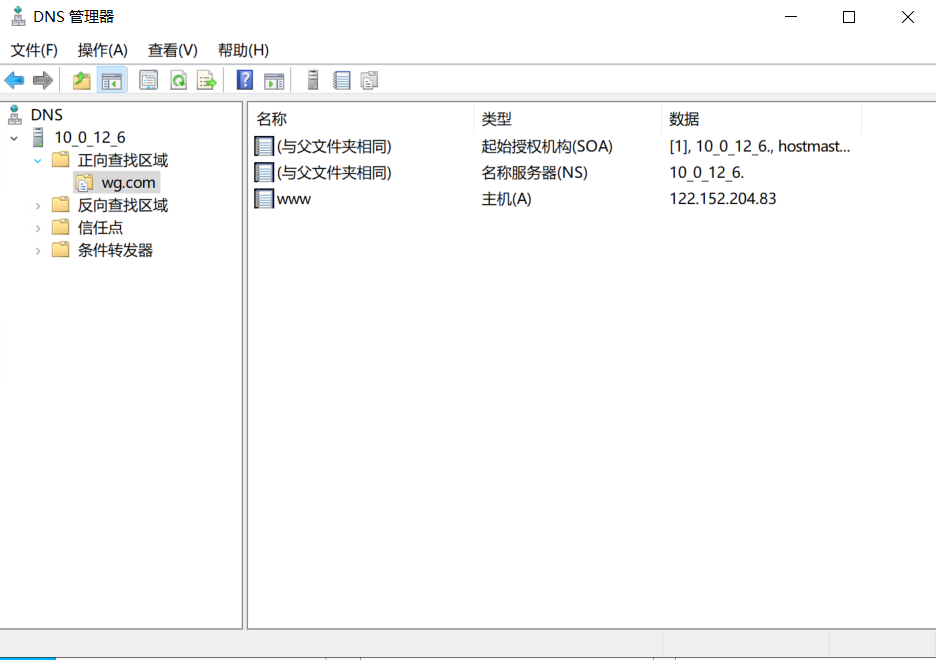

1.Windows服务器通过“服务器管理器”安装DNS服务,要求能通过www.wg.com地址访问到应用防护模块中搭建的WEB应用服务器。配置完毕后对DNS服务的正向区域的内容进行截图并命名为P6-1.jpg。(3分)

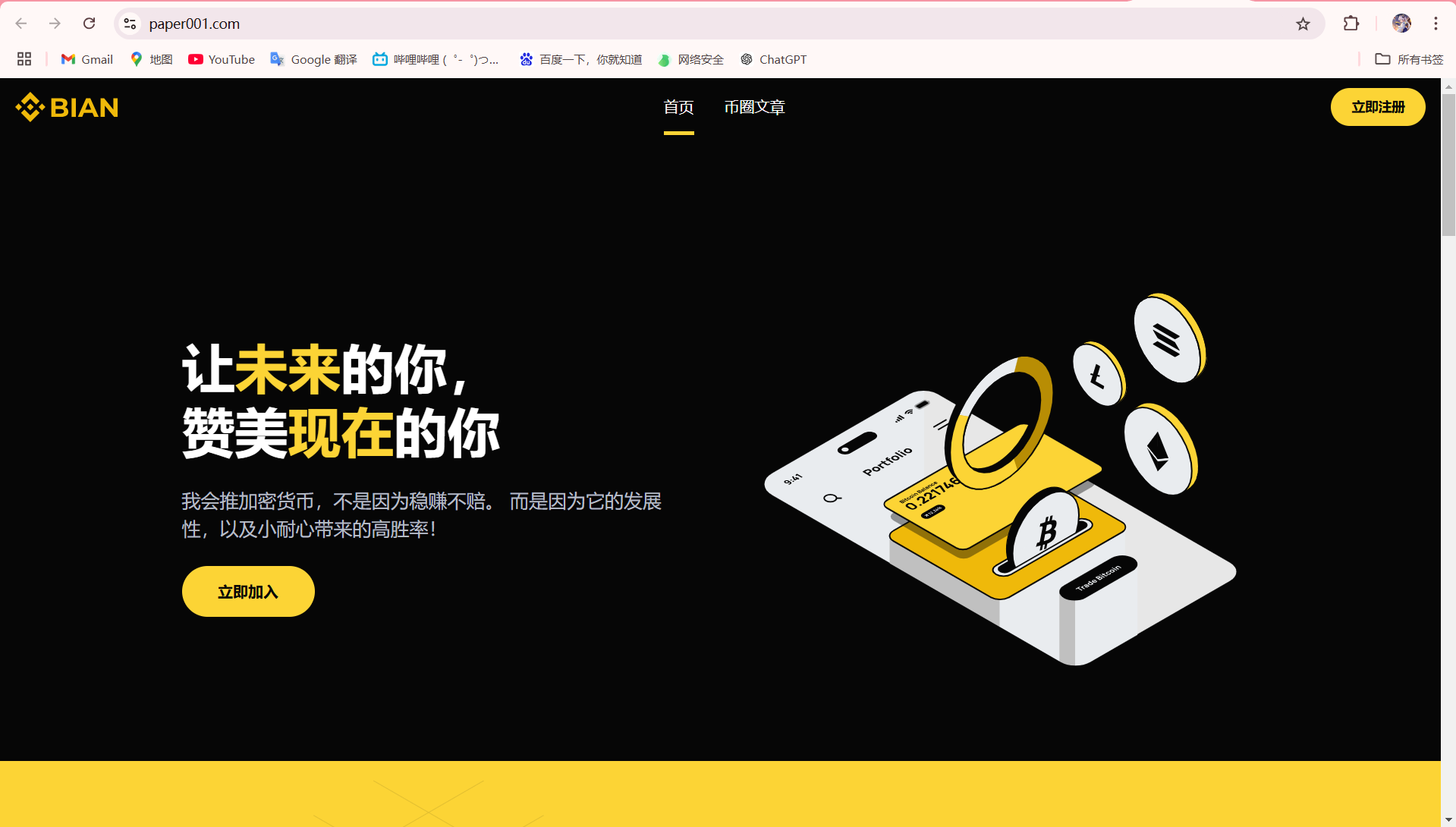

2.Windows服务器上使用浏览器访问http://www.paper001.com,将浏览器访问结果整屏截图。(2分)

七、安全事件监测(15分)

公司网络的内部突然出现了恶意的攻击流量,你作为公司网络的安全管理人员及时抓包并保存了这些恶意流量的样本。现在你需要分析这些恶意的流量样本,从中提取出一些线索。

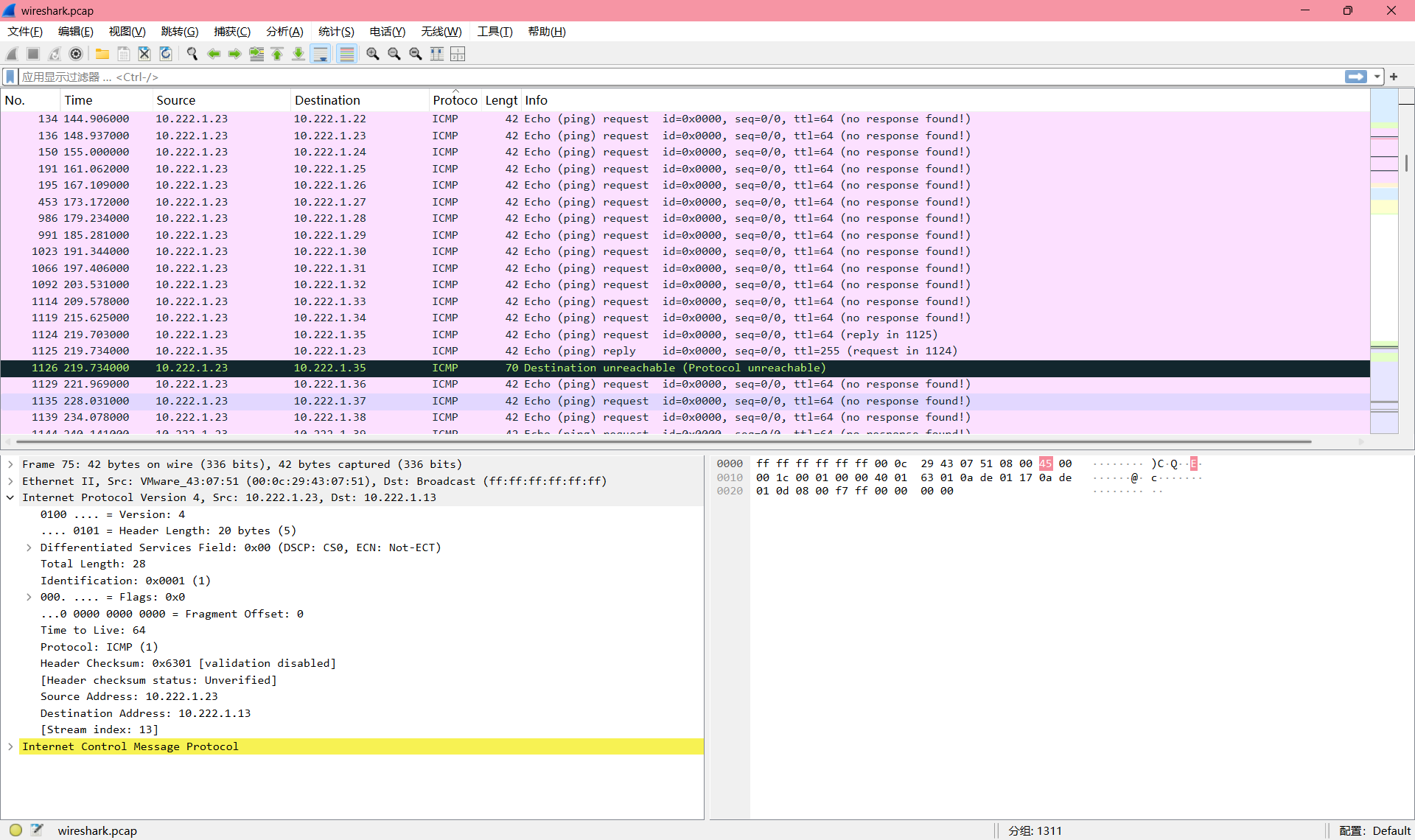

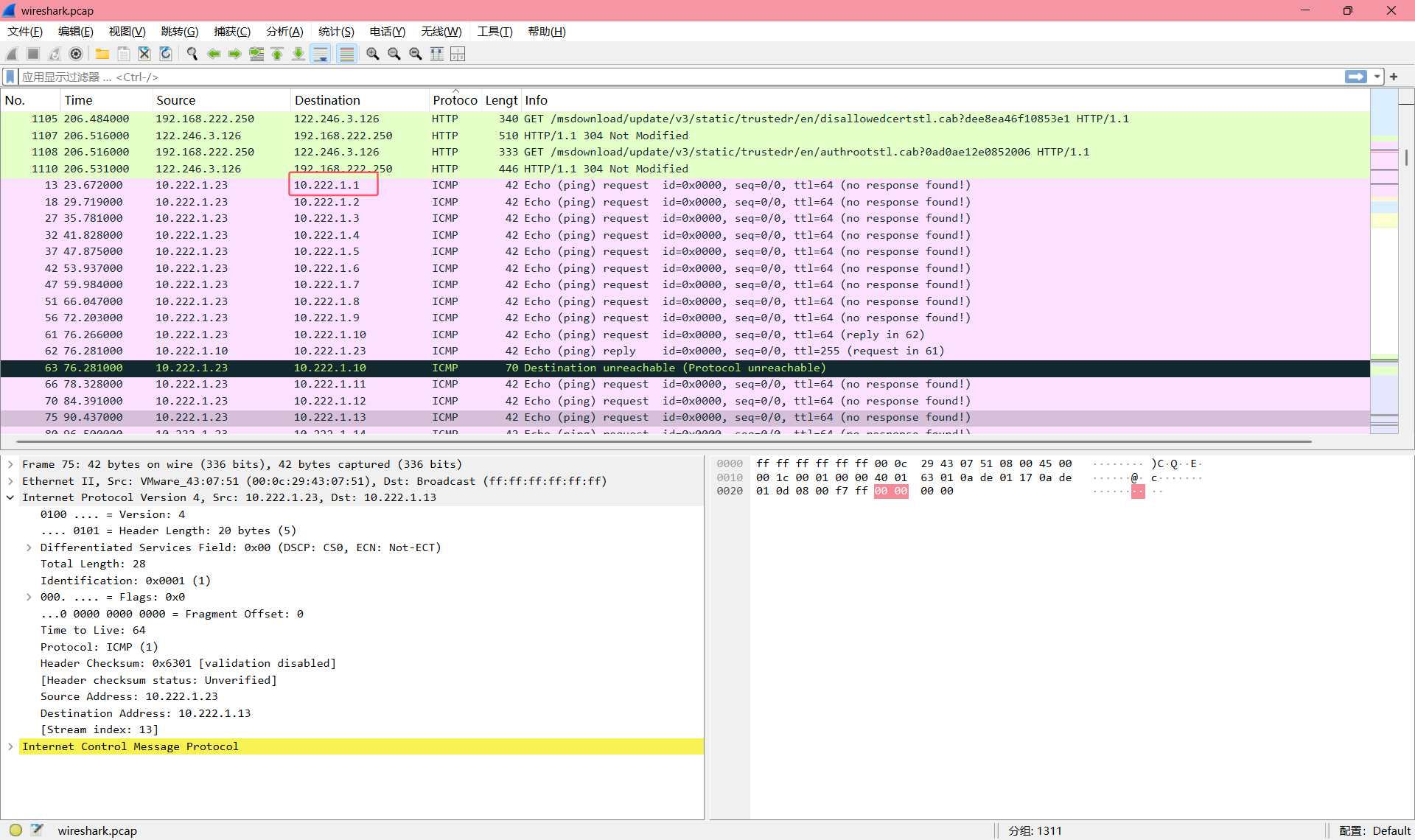

1.分析流量包“wireshark.pacp”,找出该流量中存在扫描行为的IP地址截图并标注。(3分)

2.分析流量包“wireshark.pcap”,将该流量中存在的扫描行为截图。(3分)

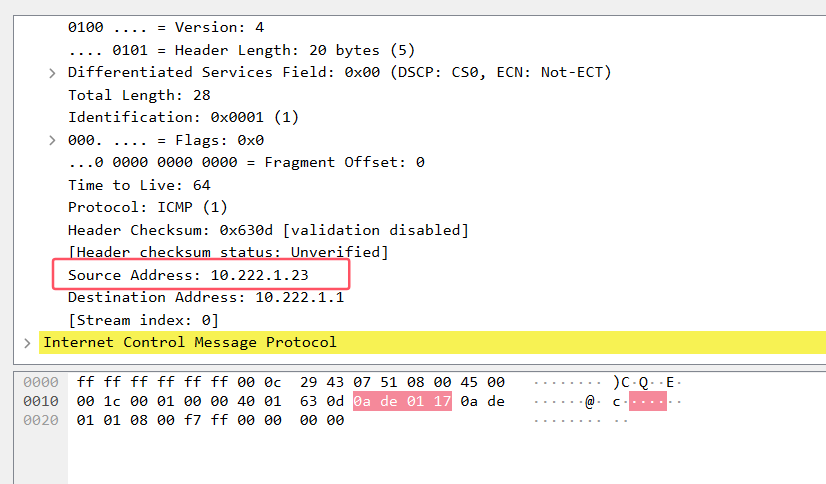

3.分析流量包“wireshark.pacp”,找出第一个扫描的数据包截图并标注 IP。(4分)

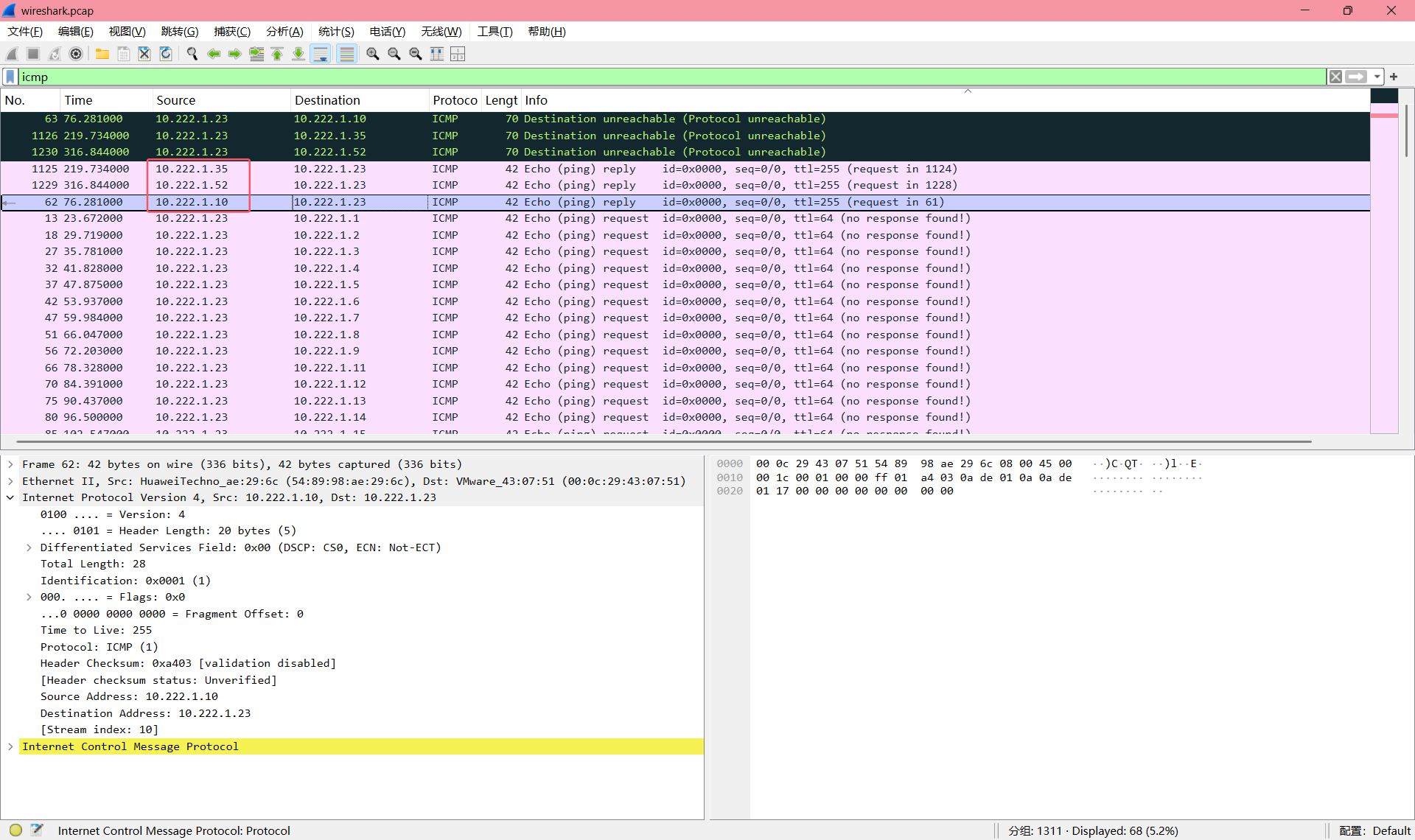

4.分析流量包“wireshark.pacp”,找出该流量中被扫描的网段中存活的所有主机截图并标注IP。(5分)

八、安全事件处置(15分)

公司网络因为受到攻击导致WEB应用服务器失陷,并在其中植入了恶意的Webshell,你作为网络的安全管理人员,需要排查并清除这些恶意的代码。

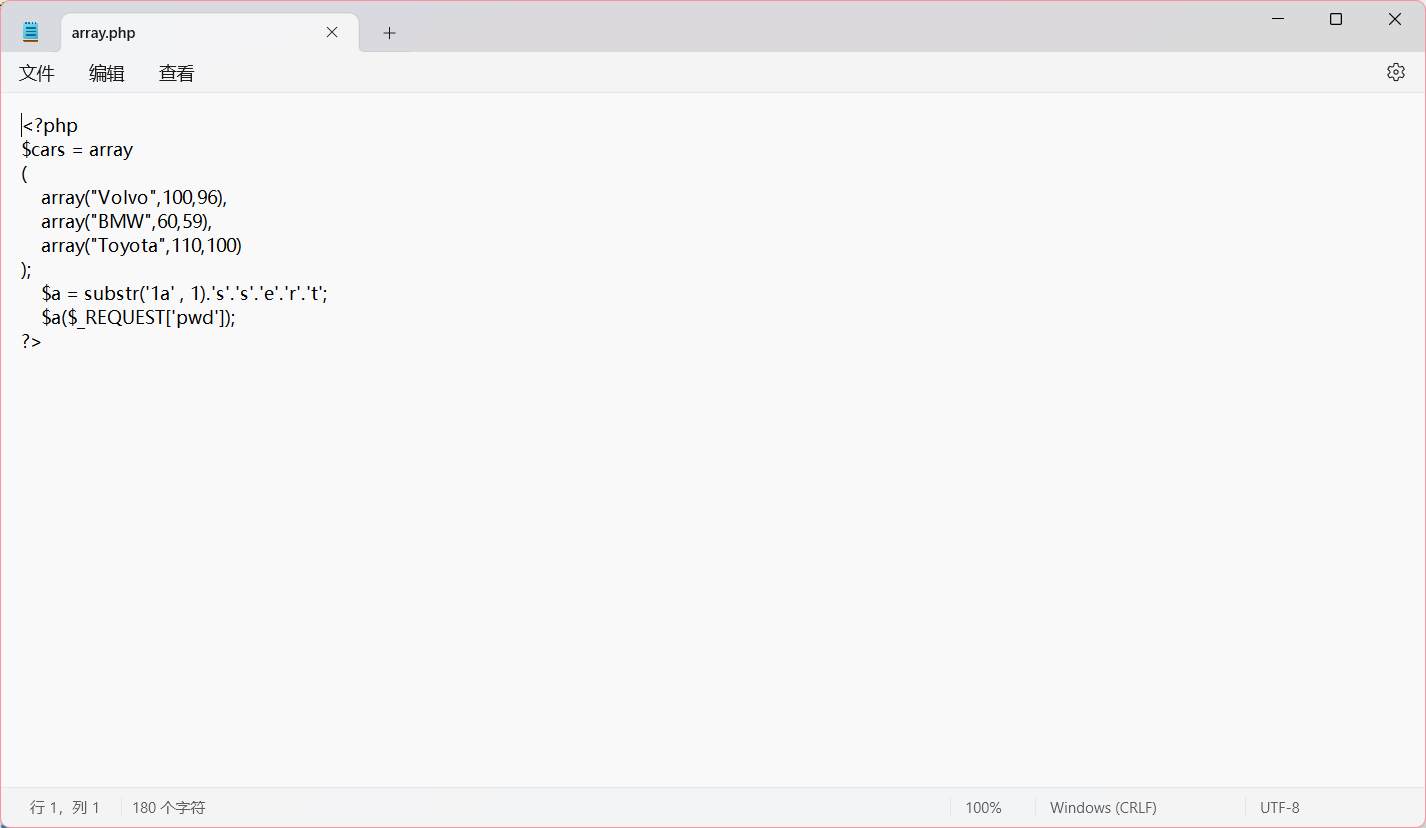

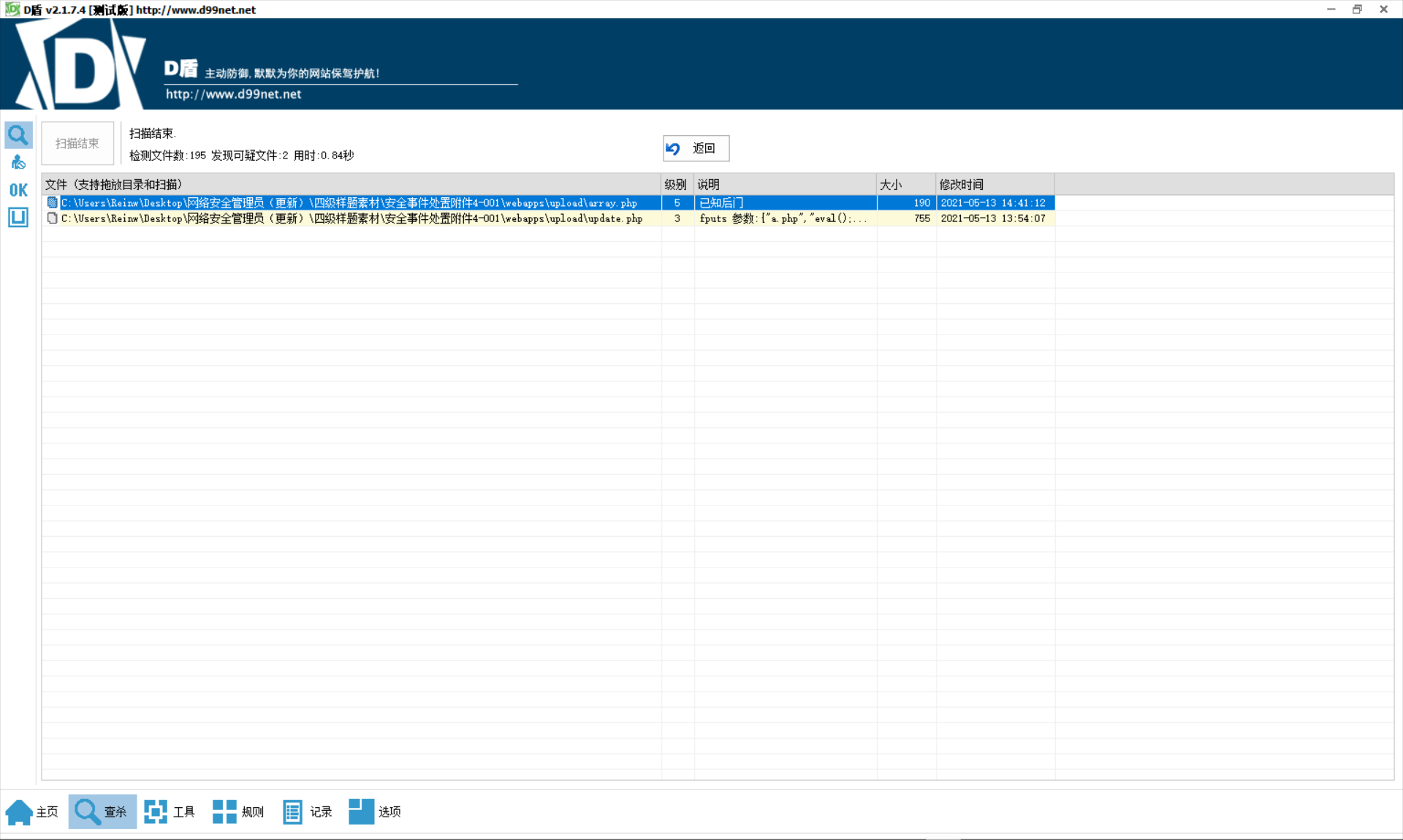

1.使用 D盾对 C:\webapps中的文件进行扫描分析,对可直接利用的Webshell的名称截图并标注。(5分)

2.确认 Webshell之后,对Webshell文件修改的时间截图并标注。(5分)

3.分析Webshell内容,对Webshell的连接密码截图并标注。(5分)